Setelah merilis update vulnerabilitas kritis minggu lalu, para peneliti kini telah mendapati bukti adanya serangan aktif

Setiap orang yang menggunakan Firewall VPN RV110W Wireless-N, Router VPN RV130W Wireless-N Multifunction, atau Router VPN RV215W Wireless-N dalam jaringan mereka, mestilah segera melakukan update sesegera mungkin. Jika tidak, maka menurut pemberitahuan yang disampaikan oleh Cisco Security, seorang penyerang remote yang tidak terautentikasi dapat mendapatkan hak akses tingkat tinggi melalui kecacatan yang dilaporkan dalam CVE-2019-1663 dengan mengeksekusi suatu kode tertentu.

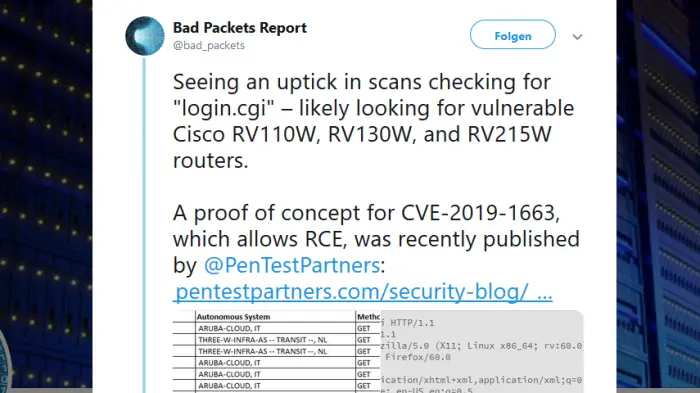

Pentest Partners, salah satu perusahaan yang awalnya menemukan gap ini dan melaporkannya ke Cisco, telah merilis proof-of-concept detail terkait serangan ini . Menurut mereka, hal itu dilakukan dengan mentransmisi nilai “pwd” yang sudah termanipulasi ke skrip login.cgi pada interface perangkat yang berbasis web.

Bad Packets, yang mengamati Botznets dan aktifitas jaringan yang mencurigakan lainnya, melaporkan peningkatan volume scan login.cgi pada minggu lalu – dan menduga bahwa para penyerang mencari perangkat yang rentan dibobol dibelakangnya. Perusahaan keamanan IT Rapid7 juga mendapat sekitar 12.000 potensi bahaya yang terdapat pada router di seluruh dunia

Versi Web Interface yang sudah diperbaiki yakni 1.2.2.1 (for RV110W), 1.0.3.45 (for RV130W) and 1.3.1.1 (for RV215W) sudah tersedia di Cisco’s Software Center . ( ovw)

Leave a Reply